情報セキュリティ対策パッケージ

動画は、IPA(独立行政法人情報処理推進機構)制作の短編ドラマ「組織の情報資産を守れ!」です。弊社は、従業員のマイナンバーや取引先の情報等、漏れてはいけない情報を守る最低限の対策を簡易にご提供いたします。

ホワイトハッカー監修「情報セキュリティ対策パッケージ」

最近、組織内のコンピュータがウィルス等に感染したことに気付かず、情報漏洩等の被害を拡大させている事例が報告されています(IPA 独立行政法人情報処理推進機構調べ)。

ウィルス感染の原因は何ですか?

一例として、悪意を持った攻撃者が無作為に(業種を絞ることはあります)メールを送信し、受信者が開いたことが原因のひとつです。

ほかにも、WebからのダウンロードやUSBメモリからの感染等、様々な原因があります。

感染したらすぐ気付くのでは?

いいえ。最近の傾向として、感染してから何年も気付かないケースがあります。

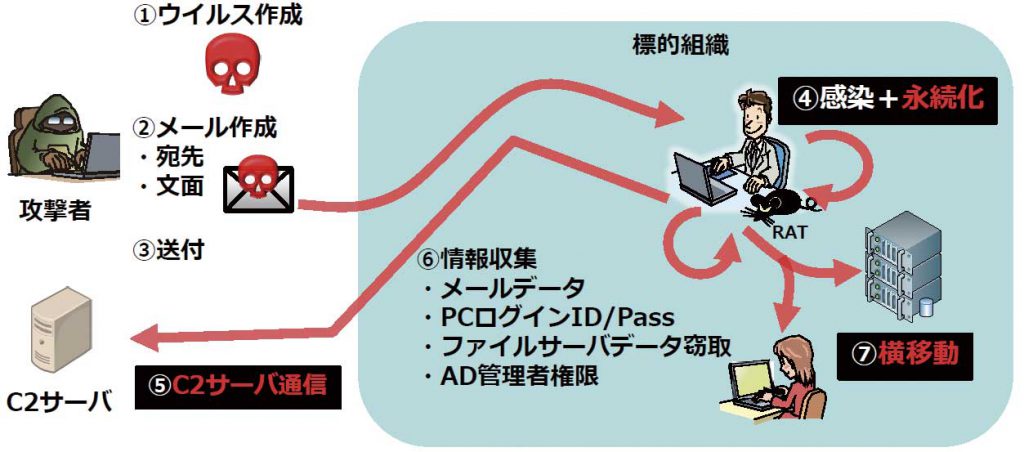

広く蔓延しているウィルスとは異なり、あなたの組織専用に作りこまれた悪意あるプログラムの場合、ウィルス対策ソフト等で検知されないことがあります。実際、このような攻撃手法は標的型攻撃と呼ばれ、特に注意が必要です(下図4「感染+永続化」)。

標的型攻撃の進行例(IPA資料より)

怪しいメールは開かないようにしていますが、それでも感染しますか?

はい。と言うのも、最近の巧妙な標的型攻撃メールは「見た目が怪しくない」ものが多数出回っています。つまり、受信者が安全だと判断して開いたメールが、実は標的型攻撃のメールだったということがあります。

英国ソフォス社の調査によると、迷惑メールよりも攻撃メールの方が30%も開封率が高かったという結果が出ており、それだけ巧妙に作られているということです。

添付ファイルを開かなければ安全ではありませんか?

いいえ。添付ファイルが付いておらず、メール本文を開いただけで感染する悪意あるメールの存在が確認されています(ファイルレスマルウェア攻撃等)。

ウィルス感染に気付かないとどうなりますか?

標的型攻撃の場合は、攻撃者がインターネットを通して任意のタイミングで組織内のウィルスに指令を送ることができます。指令を受けたウィルスは、例えば組織内の情報を攻撃者に送信し、情報漏洩を引き起こすことがあります。

漏れて困る情報を保有していないなら安心できますか?

そうとも言えません。時折目にするニュースとして顧客の個人情報流出などがありますが、それ以外にも、漏れては困る情報はたくさんあります。

例えば、どのような組織にも必ずある情報として、従業員のマイナンバーや取引先の情報等があります。これらの情報は、漏れると信用失墜や取引機会の損失等につながり、大変大きな影響があります。

では、どのように対策すれば良いのですか?

攻撃者(ハッカー等)が狙いそうな穴を塞ぐことが最低限の対策になります。次に、悪意のあるメールを見分けたり、感染の兆候を見抜いたりする人材教育も有効です。

情報処理安全確保支援士

弊社では、ホワイトハッカー(ハッカーとは倫理観が180度異なる存在です)としての役割を担う国家資格である「情報処理安全確保支援士」が情報セキュリティの知見をフル活用し、IT専任者が不在の組織でも最低限の対策が講じられるよう、「情報セキュリティ対策パッケージ」をご提供いたします。

ホワイトハッカー監修「情報セキュリティ対策パッケージ」

攻撃者からの悪意あるメール、すでに組織内に潜んでいるかもしれないウィルス、うっかり開いてしまった攻撃メールや危険なWebサイト。これら多数の脅威を無力化するための統合的な脅威対策を立案し、ご提供いたします。

対策の流れ(フルパッケージの場合の一例)

※ネットワークの構成変更は基本的にはありませんが、ケーブル差し替え等は発生いたします。

得られる効果

- 通信検査の結果、すでにウィルスが潜んでいることが分かった場合は駆除できます

- 悪意あるメールが届かなくなり(または目印を付けて配信)、標的型攻撃やフィッシングに遭う可能性が低下します

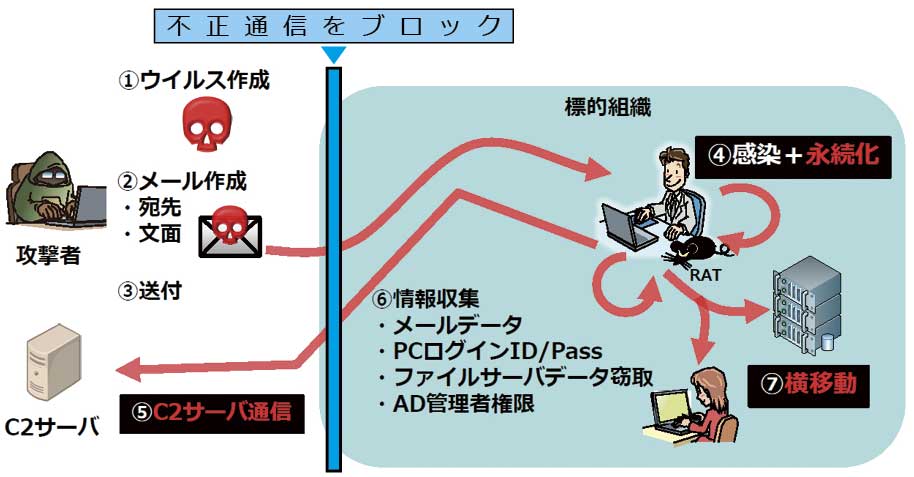

- 万が一ウィルスに感染しても、ウィルスが外部と不正に通信するのを防止し、情報漏洩や被害拡大を防ぎます

- 悪意あるソフトのダウンロードを防止します

- ランサムウェアのブロックを試みます

- 必要に応じてアダルトやギャンブル等のWebサイトを閲覧規制し、業務効率の向上に貢献します

- 従業員への研修と模擬訓練で、標的型攻撃とフィッシングへの対策ができます

これらをITリテラシーの向上だけで実現するのは時間も費用もかかり、現実的ではありません。弊社のサービスは、あなたの組織の対策レベルを簡易な方法で底上げすることができます。

※情報セキュリティ対策は攻撃者とのイタチごっこが繰り返されており、絶対の安全はありません。あくまで対策の底上げであることをご了承ください。

導入する脅威対策製品について

情報セキュリティのリーディングカンパニーである、英国ソフォス社の次世代型セキュリティ製品(主にXG Firewallシリーズ)を、認定パートナーである弊社が最適な設定で導入いたします。

Sophos XG Firewall

Sophos XG Firewallについて、詳しくはこちらをご覧ください。評価用の貸出機についてもご用意があります。